AWS Systems Manager (SSM) le permite gestionar sus recursos Amazon Web Services de forma sencilla y segura, sin tener que lidiar con infraestructuras complejas. En este artículo, descubra cómo AWS Systems Manager Session Manager permite a Cyberwatch acceder a sus activos en la nube de forma rápida y segura, sin necesidad de implementaciones adicionales, para simplificar la gestión de sus vulnerabilidades.

¿Qué es AWS Session Manager?

Session Manager es una función de AWS Systems Manager que permite abrir sesiones seguras en instancias EC2 sin necesidad de acceso SSH o RDP/WinRM.

De este modo, Session Manager elimina la necesidad de abrir puertos SSH o RDP/WinRM, lo que refuerza la seguridad.

Cyberwatch permite configurar conexiones sin agente a través de AWS Session Manager.

Pasos de configuración en AWS

Por parte de AWS, es necesario configurar EC2 para autorizar Session Manager. Su usuario también debe tener los permisos necesarios para utilizar Session Manager en su EC2 y ejecutar comandos en él.

1. Configuración de EC2

- Compruebe que el agente SSM está instalado en su instancia EC2:

El agente SSM se instala de forma predeterminada en algunas imágenes proporcionadas por AWS o por proveedores de confianza.

Si su imagen no lo incluye, deberá instalarlo manualmente siguiendo la documentación de AWS.

Para comprobar si está correctamente instalado en su instancia, puede seguir los pasos proporcionados por AWS.

- Crear la función IAM para EC2:

- Vaya a la consola AWS IAM y cree una función.

- Seleccione «Servicio AWS» como tipo de identidad aprobada y, a continuación, elija «EC2» como servicio o caso de uso.

- En el paso 2, elija la política «AmazonSSMManagedInstanceCore» proporcionada por AWS.

- En el paso 3, asigne un nombre a la función (por ejemplo: Cyberwatch-EC2-SSM) y créela.

- Adjuntar la función IAM a la instancia EC2:

- Vaya a la página de detalles de su instancia EC2.

- En la pestaña «Acciones → Seguridad → Modificar función IAM», seleccione la función que acaba de crear.

2. Configuración de permisos para el usuario

- Vaya a la consola AWS IAM y cree la siguiente política en formato JSON (en «AWS IAM → Políticas → Crear una política»):

{

«Versión»: «2012-10-17»,

«Declaración»: [

{

«Effect»: «Allow»,

«Action»: [

«ssm:DescribeInstanceInformation»,

«ssm:SendCommand»,

«ssm:GetCommandInvocation»

],

“Resource”: «*»

}

]

}Esta política permite a Cyberwatch interactuar con AWS Session Manager para ejecutar comandos en sus instancias EC2. Sin embargo, no permite el acceso a Session Manager a través de la interfaz de AWS.

- Asocie esta política a su usuario.

Una vez completados estos pasos, podrá utilizar AWS Session Manager como conector para escanear sus EC2 en Cyberwatch.

3. Pasos de configuración en Cyberwatch

Ahora que su entorno AWS está listo, debe configurar Cyberwatch para utilizar AWS Session Manager como conector y escanear sus instancias EC2. Estos son los pasos a seguir:

- Habilitar el conector AWS Session Manager:

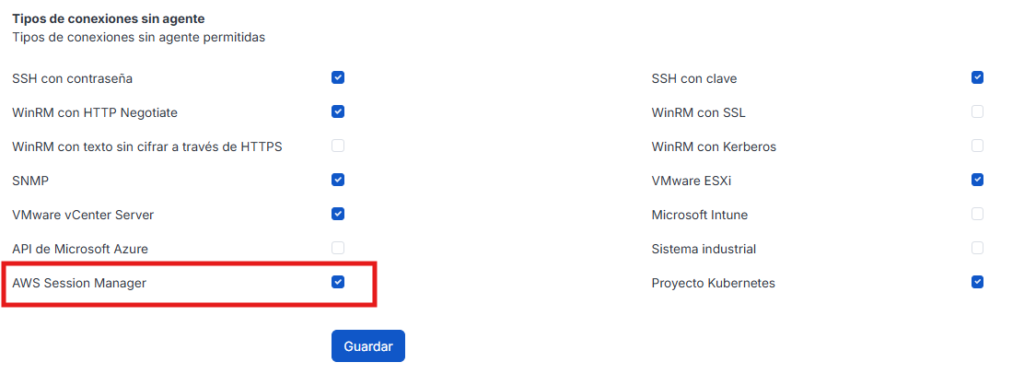

Por defecto, el conector AWS Session Manager está desactivado. Para activarlo: vaya a «Administración →Gestión de conectores» y active «AWS Session Manager» en «Tipos de conexiones sin agente»:

- Añada su activo:

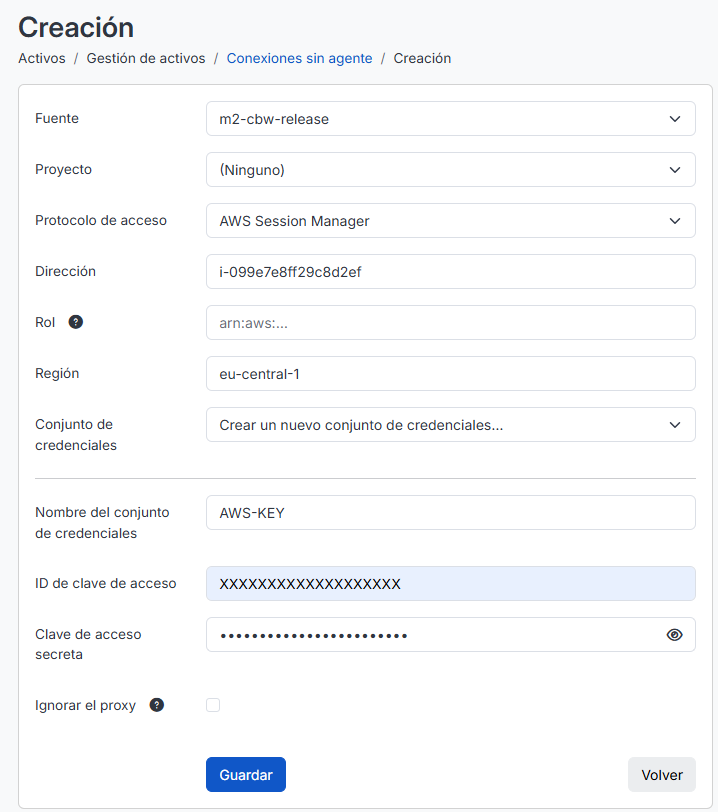

- Vaya a «Gestión de activos → Conexiones sin agente».

- Haga clic en «Añadir» para crear una nueva conexión.

- Rellene los campos obligatorios (nombre, identificadores de AWS, etc.).

- Valide la conexión y realice un escaneo para probarla.

Aquí tiene un ejemplo:

Las claves de conexión de AWS se pueden crear desde la interfaz de AWS haciendo clic en el nombre de la cuenta en la parte superior derecha y, a continuación, en «Mis credenciales de seguridad».

Una vez completados estos pasos, podrá consultar los resultados del análisis y supervisar sus activos de forma continua. Para ir más allá, considere la posibilidad de configurar un descubrimiento de «Amazon Web Services» para añadir automáticamente varios activos.