¿Cree que controla su ciberseguridad al controlar su infraestructura interna? Es un buen comienzo, pero está lejos de ser suficiente.

Según un estudio reciente, alrededor del 79 % de los riesgos cibernéticos se encuentran fuera de su perímetro informático interno, especialmente en Internet (servicios en la nube, API expuestas, infraestructuras externalizadas, etc.).

Un enorme punto ciego que no deja de crecer. Y que representa otras tantas puertas de entrada potenciales para los ciberdelincuentes.

Entonces, ¿cómo recuperar el control? Ese es el reto del EASM (External Attack Surface Management), un enfoque dedicado a la gestión de su superficie de ataque externa.

Descubra en qué consiste, por qué se ha convertido en algo imprescindible y cómo Cyberwatch le ayuda a cartografiar, analizar y supervisar su superficie de ataque externa.

¿Qué es la gestión de la superficie de ataque externa (EASM)?

Definición y principios clave

La EASM es un enfoque de ciberseguridad que consiste en identificar, analizar y supervisar continuamente todos los activos digitales de una organización expuestos en Internet, con el fin de protegerlos antes de que un posible actor malintencionado los explote.

El principio es sencillo: adoptar el punto de vista del atacante.

En concreto, se trata de escanear Internet para detectar todo lo que es visible y accesible en nombre de su organización: servidores mal configurados, certificados caducados, API abiertas… y luego corregir estas vulnerabilidades de forma proactiva.

¿Qué abarca la superficie de ataque externa de una organización?

La superficie de ataque externa corresponde al conjunto de puntos de exposición digitales a través de los cuales su organización es visible (y potencialmente atacable) desde Internet. En particular:

- Los dominios y subdominios: sitios institucionales, portales de clientes, extranets, entornos de prueba, preproducción, micrositios de marketing, dominios comprados o abandonados pero aún activos…

- Servidores e infraestructuras expuestos: servidores web, VPN, puertas de enlace de acceso remoto, bastiones, dispositivos de seguridad…

- Servicios en la nube y entornos externalizados: instancias en la nube, almacenamientos públicos, servicios SaaS mal configurados, buckets expuestos, entornos IaaS o PaaS abiertos por defecto…

- API y servicios de aplicaciones: API públicas, puntos finales no autenticados, servicios empresariales expuestos para integraciones de socios o móviles…

- Puertos y servicios de red accesibles: protocolos obsoletos, servicios innecesarios que permanecen abiertos, interfaces de administración expuestas…

- Certificados, identidades y dependencias técnicas: certificados caducados, mal configurados o comprometidos, dependencias de software vulnerables, componentes técnicos sin mantenimiento…

Por lo tanto, la superficie de ataque externa abarca una multitud de activos, a menudo dispersos, a veces mal documentados y con frecuencia olvidados.

Por qué el EASM es imprescindible en las estrategias de ciberseguridad de las organizaciones

Un enfoque respaldado por el reconocimiento de los analistas y el mercado

El concepto de External Attack Surface Management (EASM) fue introducido por Gartner en 2021 en su informe Hype Cycle for Security Operations. Al año siguiente, el analista situó el EASM en la categoría «Innovation Trigger», anticipando una adopción progresiva en un plazo de 5 a 10 años y subrayando la necesidad de que las organizaciones desarrollaran nuevas competencias para aprovechar al máximo estos enfoques.

Pero la realidad sobre el terreno ha acelerado considerablemente esta trayectoria.

En 2024, Gartner ya confirma el EASM como un pilar de la ciberseguridad moderna.

El EASM está ahora plenamente integrado en el enfoque de gestión continua de la exposición a amenazas (CTEM) recomendado por Gartner. Constituye su primer pilar: antes de gestionar las amenazas, es necesario saber con precisión a qué se está expuesto.

Una adopción acelerada por la explosión de la superficie de ataque externa

Si el EASM se ha impuesto tan rápidamente en las estrategias de ciberseguridad es, sobre todo, porque el sistema de información de las organizaciones ha cambiado profundamente. En pocos años, la superficie de ataque externa ha aumentado considerablemente como consecuencia de varios cambios importantes:

- La nube ha multiplicado los puntos de exposición: servicios SaaS, instancias AWS, Azure o GCP, entornos creados sobre la marcha, a menudo sin un inventario centralizado.

- El teletrabajo ha abierto nuevos accesos críticos: VPN desplegadas con carácter de urgencia, aplicaciones empresariales expuestas, accesos remotos ampliados.

- El Shadow IT sigue escapando al control de los equipos de seguridad: herramientas en la nube utilizadas por los departamentos, subdominios de marketing, plataformas colaborativas no referenciadas.

El resultado: una superficie de ataque cambiante, fragmentada, difícil de cartografiar… y plagada de zonas oscuras. Es precisamente este vacío operativo el que viene a cubrir el EASM.

Las ventajas concretas del EASM

El éxito del EASM en las organizaciones se explica, en definitiva, por sus beneficios concretos e inmediatamente medibles:

- Visibilidad completa de su exposición real: identifica todos sus activos visibles en Internet, incluidos los olvidados o desconocidos.

- Reducción proactiva del riesgo: detecta y corrige las vulnerabilidades antes de que sean explotadas.

- Mejor cumplimiento normativo: cumple más fácilmente con los requisitos de NIS2, DORA, ISO 27001 y otras normas.

Las organizaciones que han adoptado el EASM refuerzan su postura de seguridad y ganan en resiliencia.

El EASM en la práctica

Las tres etapas clave del EASM

El EASM se basa en un ciclo operativo continuo de tres etapas:

- Descubrimiento: las herramientas EASM escanean Internet como lo haría un atacante para identificar todos los activos expuestos: dominios, subdominios, direcciones IP, servicios de red, certificados, instancias en la nube, API, entornos olvidados o Shadow IT.

- Análisis y evaluación de riesgos: cada activo se analiza para detectar fallos explotables: configuraciones incorrectas, software obsoleto, vulnerabilidades conocidas, puertos abiertos innecesariamente, interfaces de administración expuestas. Los riesgos se clasifican y priorizan según su impacto real.

- Supervisión continua: la superficie de ataque evoluciona constantemente. El EASM supervisa los cambios, detecta nuevas exposiciones y alerta en tiempo real tan pronto como aparece una desviación.

Estas tres etapas funcionan en bucle: es este enfoque dinámico y continuo lo que distingue al EASM de una auditoría puntual o de un simple escaneo de vulnerabilidades.

Herramientas para gestionar la superficie de ataque externa

El EASM es un enfoque global que combina procesos, tecnologías y servicios. Pero, en la práctica, la tecnología constituye su base operativa. Sin una plataforma capaz de observar Internet a gran escala, cartografiar automáticamente sus activos y analizar continuamente su exposición, es simplemente imposible controlar su superficie de ataque externa.

Las soluciones EASM modernas se basan en plataformas dedicadas, que suelen implementarse en modo SaaS para una rápida implementación y una amplia cobertura, o en las instalaciones para cumplir con los requisitos más estrictos de seguridad, cumplimiento y soberanía.

Pero no todas las plataformas EASM son iguales, y su eficacia depende directamente de la profundidad del descubrimiento, la calidad del análisis y la capacidad de priorizar los riesgos.

Es precisamente en estos aspectos donde se posiciona Cyberwatch, nuestra plataforma de gestión de vulnerabilidades y cumplimiento normativo, que integra de forma nativa capacidades de gestión de la superficie de ataque externa.

Cómo Cyberwatch le ayuda a controlar su superficie de ataque externa

Cartografíe automáticamente sus activos expuestos

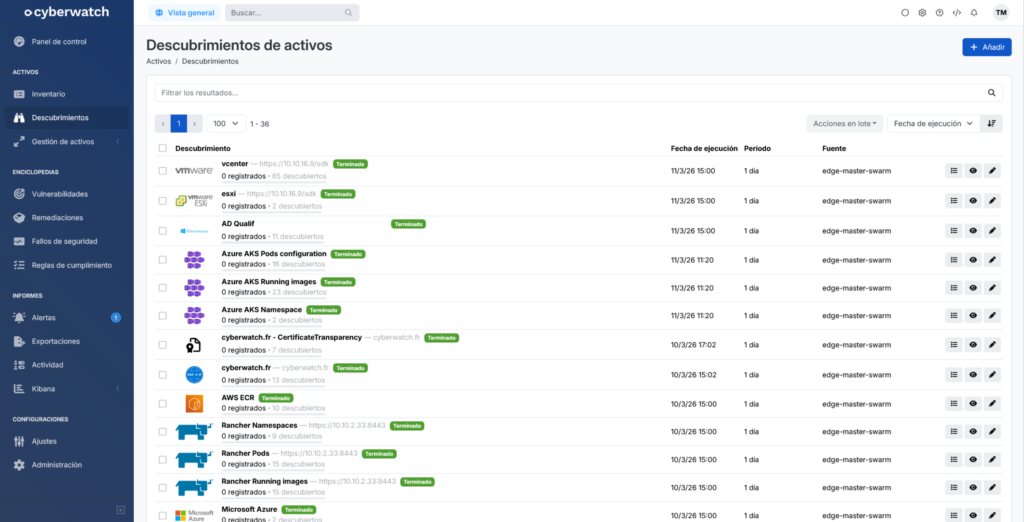

Cyberwatch se basa en un potente motor de descubrimiento de activos (asset discovery), capaz de identificar automáticamente los activos de su organización accesibles en Internet.

Los activos identificados se integran a continuación en un inventario centralizado, lo que permite supervisarlos, analizarlos y realizar un seguimiento a lo largo del tiempo.

Para crear este mapa, Cyberwatch se basa en varios métodos complementarios:

Cartografía de nombres de dominio y subdominios

Cyberwatch utiliza varias técnicas de identificación:

- Descubrimientos WHOIS: el análisis de las bases de datos de registro de nombres de dominio permite identificar los dominios que pertenecen a la organización, a sus filiales o a sus proveedores. Esta etapa constituye el punto de partida del perímetro de referencia.

- Descubrimientos de enumeración DNS: una vez identificados los dominios, Cyberwatch busca automáticamente los subdominios asociados a ellos (por ejemplo: www, api, admin, dev). Este método permite cartografiar las interfaces web y los servicios asociados.

- Descubrimientos de transparencia de certificados: Cyberwatch consulta los registros públicos de emisión de certificados TLS para identificar los subdominios para los que se ha emitido un certificado HTTPS. La presencia de un certificado refleja una intención de exposición pública y permite validar la exposición real de los servicios.

La combinación de estos tres enfoques ofrece una cobertura exhaustiva de su espacio de nombres de dominio. Esta correlación de múltiples fuentes también permite priorizar los controles de seguridad en los activos cuya exposición está confirmada por varios indicadores.

Cartografía de las infraestructuras en la nube

Cyberwatch también ofrece varios mecanismos de identificación que permiten recopilar los recursos presentes en las infraestructuras en la nube:

- AWS (EC2 en particular)

- Microsoft Azure

- Google Cloud Platform

- OpenStack

Al consultar directamente las API de estas plataformas, la solución identifica automáticamente las instancias, máquinas virtuales, direcciones IP públicas y otros recursos activos.

Este enfoque responde a un reto importante: los entornos multinube, a menudo gestionados por varios equipos, facilitan la pérdida de trazabilidad y la proliferación de la TI en la sombra.

Los descubrimientos en la nube permiten detectar estos activos antes de que se conviertan en vectores de ataque y priorizar los controles de seguridad en los recursos realmente expuestos en Internet.

Cartografía de rangos de red públicos

Por último, Cyberwatch permite identificar las máquinas accesibles en rangos de direcciones IP públicas (centros de datos, entornos en la nube, filiales, proveedores de alojamiento) mediante escaneos de red (Nmap).

Esta etapa permite establecer el mapeo real del perímetro de la red externa y disponer de una visión fiable de los hosts accesibles desde Internet.

Analice la superficie expuesta e identifique los puntos de entrada

Una vez descubiertos los activos, Cyberwatch permite analizar su exposición real e identificar los posibles puntos de entrada para un atacante.

Los escaneos de red y web permiten, en particular:

- Confirmar que un servicio está activo y responde

- Identificar qué puertos están abiertos

- Determinar qué servicios se ejecutan en una IP o un subdominio

- Detectar las tecnologías utilizadas

- Detectar los defectos de configuración visibles

Este análisis superficial permite distinguir un activo teórico de un punto de entrada realmente explotable y centrar los controles en los recursos a los que se puede acceder efectivamente desde Internet.

Controle su superficie de ataque gracias a los paneles de control y los informes

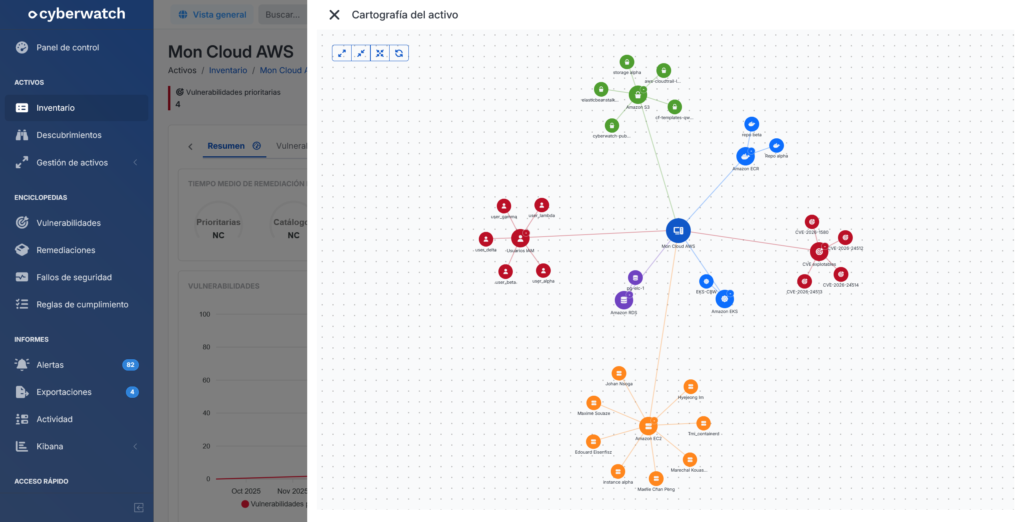

Cyberwatch pone a su disposición paneles de control y módulos de informes que le permiten realizar un seguimiento a lo largo del tiempo de la evolución de su superficie de ataque externa.

La plataforma permite, en particular:

- Generar una exportación de la lista de activos descubiertos (nube, DNS, WHOIS, transparencia de certificados, redes).

- Visualizar los activos más vulnerables o que no cumplen con las buenas prácticas de seguridad.

- Seguir la evolución de la exposición mediante indicadores sintéticos.

Los mapas visuales también permiten representar gráficamente los activos expuestos, los puertos abiertos, las vulnerabilidades (CVE), los servicios web alojados y las fuentes de descubrimiento asociadas.

Priorice sus vulnerabilidades según su contexto real de exposición

Identificar las vulnerabilidades no es suficiente. El reto es saber cuáles representan un riesgo real.

Por eso, Cyberwatch le ayuda a priorizar sus vulnerabilidades en función de su contexto de exposición y de la criticidad de sus activos, con el fin de concentrar sus esfuerzos de remediación donde tengan mayor impacto.

La plataforma le permite, en particular:

- Clasificar la criticidad comercial y técnica de sus activos.

- Definir reglas de priorización adaptadas a su entorno.

- Destacar como prioritarias las vulnerabilidades explotables desde las redes públicas.

De este modo, pasará de una gestión volumétrica de las vulnerabilidades a un enfoque basado en el riesgo, fundamentado en la exposición real y los escenarios de ataque.

Integre su enfoque EASM en un enfoque CTEM completo

Para ir más allá y superar el simple mapeo de su superficie de ataque, Cyberwatch le permite integrar su enfoque EASM en el marco CTEM (Continuous Threat Exposure Management) con:

- Un control de cumplimiento de las plataformas en la nube accesibles públicamente

- Escaneos OWASP de los sitios web y servidores expuestos

- Escaneos de aplicaciones autenticadas para identificar las aplicaciones instaladas en los servidores expuestos

- Mecanismos avanzados de priorización basados en la criticidad de los activos y su exposición a la red

Estas capacidades permiten calificar con precisión los riesgos, limitar el Shadow IT y priorizar las vulnerabilidades realmente explotables desde las redes públicas.

Lo que hay que recordar

El 79 % de los riesgos cibernéticos se encuentran fuera de su perímetro interno. EASM le permite recuperar el control identificando automáticamente todos sus activos expuestos en Internet (dominios olvidados, servicios en la nube, API abiertas), detectando las vulnerabilidades explotables y supervisando los cambios de forma continua.

Con Cyberwatch, puede convertir esta visibilidad en acciones concretas: cartografía automática, análisis de riesgos reales, priorización inteligente según su contexto de exposición y gestión a largo plazo a través de paneles de control específicos.

Solicite una demostración gratuita y identifique por fin sus verdaderas áreas de exposición en Internet.

Preguntas frecuentes

¿Cuál es la diferencia entre el EASM y la gestión clásica de vulnerabilidades?

La EASM adopta el punto de vista del atacante al escanear Internet para descubrir todos sus activos expuestos (incluidos aquellos que usted desconoce), mientras que la gestión clásica de vulnerabilidades se centra en el análisis de su infraestructura interna ya inventariada.

¿El EASM está reservado a las grandes empresas?

No. Cualquier organización expuesta a Internet puede beneficiarse de ella. Las pymes, que suelen contar con equipos de seguridad reducidos, se benefician especialmente de la automatización de lo que sus equipos no pueden supervisar manualmente.

¿El EASM sustituye a las pruebas de intrusión?

No, estos enfoques son complementarios. El EASM garantiza una supervisión continua y automatizada de sus exposiciones, mientras que las pruebas de intrusión validan puntualmente la explotabilidad real de las vulnerabilidades.

¿Cuál es la diferencia entre EASM y CTEM?

El EASM se centra en el descubrimiento y la supervisión de su superficie de ataque externa. El CTEM es un marco más amplio que engloba el EASM y añade la gestión de amenazas internas, la validación de la explotabilidad y la medición continua de la eficacia.