Históricamente, DevOps es un enfoque que tiene como objetivo mejorar la colaboración entre los desarrolladores para acelerar los ciclos de desarrollo, implementación y mantenimiento de las aplicaciones. Se basa en la automatización, la integración continua (CI) y la implementación continua (CD) para garantizar una entrega rápida y eficaz del software. Hoy en día, DevSecOps, siglas de Development, Security y Operations (Desarrollo, Seguridad y Operaciones), constituye una evolución natural de DevOps, cada vez más adoptada. Este enfoque permite integrar la seguridad como un elemento central del ciclo de vida del desarrollo de software, garantizando que la seguridad se tenga en cuenta desde el momento del diseño.

Los principios clave de DevSecOps:

- Integración continua de la seguridad: este pilar tiene como objetivo incluir la seguridad desde el inicio del desarrollo mediante la integración de pruebas y análisis automatizados en el proceso CI/CD, lo que garantiza la detección temprana de vulnerabilidades.

- Automatización de los controles de seguridad: la automatización permite identificar y corregir rápidamente las vulnerabilidades al reducir la intervención humana, lo que garantiza una implementación más fluida y segura de las aplicaciones.

- Colaboración continua entre los equipos de desarrollo, operaciones y seguridad: un enfoque DevSecOps exitoso se basa en una cultura de colaboración en la que todos los participantes en el desarrollo tienen en cuenta la seguridad, lo que fomenta una comunicación eficaz y una responsabilidad compartida.

Cómo Cyberwatch puede ayudarle en el ciclo DevSecOps de sus entornos

Durante la fase de compilación/CI

La fase de compilación es la etapa en la que el código fuente de un proyecto se transforma en un elemento ejecutable, a menudo en forma de imagen Docker. Esta fase es fundamental para integrar controles de seguridad desde el principio y evitar la propagación de vulnerabilidades en los entornos de producción.

Cyberwatch interviene en esta etapa como escáner externo para analizar las imágenes Docker e identificar sus vulnerabilidades directamente desde una cadena de integración continua (CI), ya sea con GitLab CI/CD o GitHub Actions.

¿Por qué integrar un escaneo de vulnerabilidades desde la fase de compilación?

- Detección anticipada de fallos: las imágenes se escanean desde su creación, lo que limita la propagación de vulnerabilidades en los entornos siguientes.

- Automatización de los controles: cada canalización activa un análisis sin intervención manual, lo que garantiza un seguimiento continuo.

- Bloqueo de imágenes de riesgo: en caso de detectarse vulnerabilidades críticas, es posible impedir el despliegue de imágenes no conformes.

Escaneo del registro Docker

Una vez creadas y validadas las imágenes, se almacenan, comparten y despliegan desde registros Docker. Estos registros, ya sean privados o públicos, facilitan la gestión, el seguimiento y el despliegue de las imágenes en los diferentes entornos.

Sin embargo, con el tiempo pueden aparecer vulnerabilidades en imágenes inicialmente conformes y actualmente utilizadas en producción. Para anticiparse a estos riesgos, Cyberwatch realiza un seguimiento continuo y escanea regularmente sus imágenes, lo que le permite detectar cualquier nueva vulnerabilidad que no cumpla con sus políticas de seguridad.

Gracias a este seguimiento automatizado, se le avisa inmediatamente en caso de que se descubra una vulnerabilidad crítica, lo que le permite actuar rápidamente para aplicar las medidas correctivas necesarias.

Desde Cyberwatch, es posible:

- Listar continuamente las imágenes presentes en su registro Docker;

- Eliminar automáticamente las imágenes que ya no están referenciadas en su registro;

- Añadir y escanear continuamente las nuevas imágenes detectadas para identificar posibles vulnerabilidades;

- Recibir alertas según sus criterios de seguridad, informándole inmediatamente si aparecen vulnerabilidades críticas.

Taller: cómo realizar un escaneo del registro Docker desde Cyberwatch

Imaginemos un registro Docker muy utilizado, como Harbor, donde se almacenan todas las imágenes de su organización. Con Cyberwatch, puede iniciar una detección específica en Harbor o en cualquier otro registro:

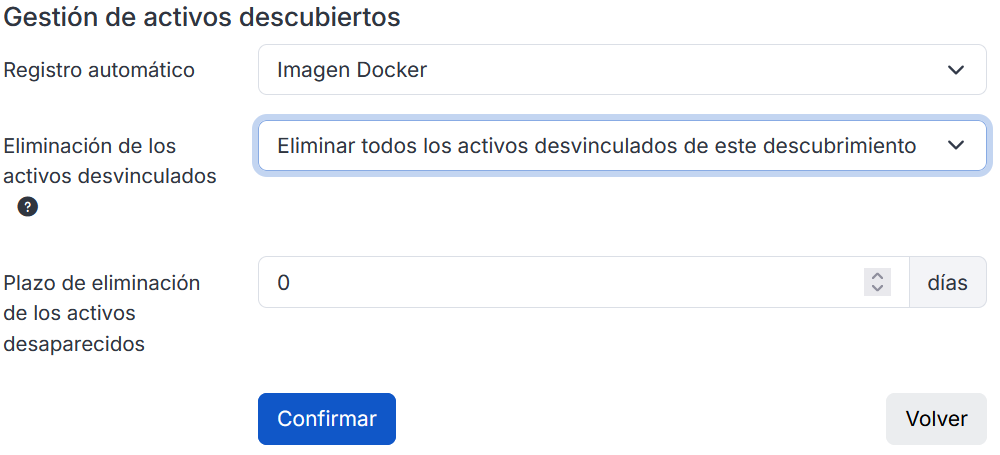

Al configurar una detección, puede definir el registro Docker que se va a analizar y activar el registro automático de las imágenes detectadas.

Además, Cyberwatch permite eliminar automáticamente los activos de Cyberwatch que corresponden a imágenes que ya no están presentes en el registro, lo que garantiza un inventario siempre actualizado.

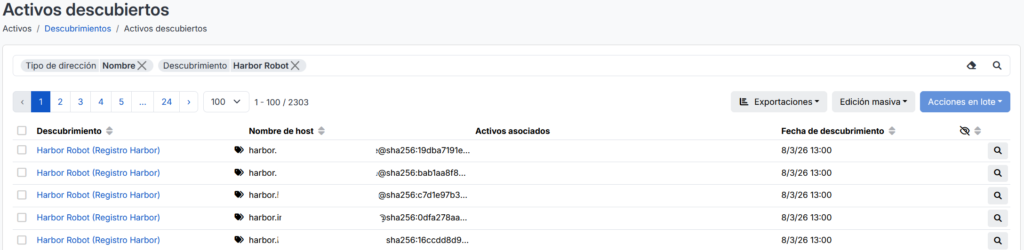

Una vez finalizada la exploración, si se ha activado la opción de registro automático, las imágenes detectadas se añadirán directamente a Cyberwatch, donde se analizarán para identificar posibles vulnerabilidades. De este modo, Cyberwatch puede realizar este descubrimiento periódicamente, lo que garantiza que el inventario se mantenga conforme al estado real del registro y que se detecten las vulnerabilidades presentes.

Para estar al tanto de las nuevas vulnerabilidades detectadas en estos análisis, también se recomienda configurar alertas, que pueden configurarse en el perímetro de las imágenes Docker y que le enviarán por correo electrónico la lista de vulnerabilidades impactantes según sus criterios de priorización.

El escaneo Harbor

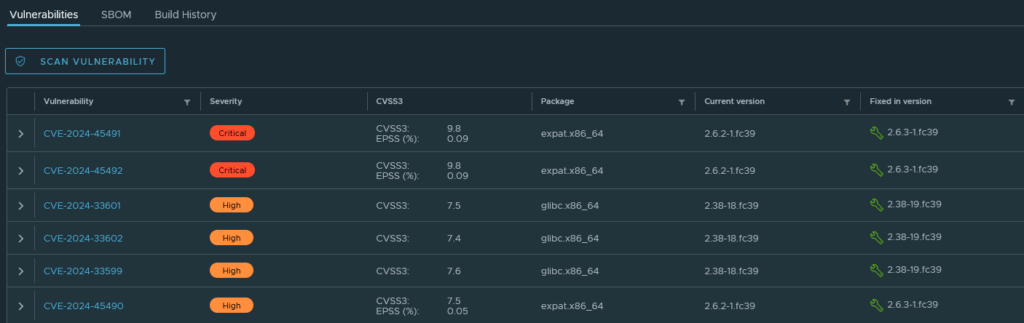

En la sección anterior, hemos explorado cómo supervisar un registro Docker directamente desde Cyberwatch. Sin embargo, en el caso de Harbor, el tema puede abordarse al revés, y así escanear las imágenes Docker directamente desde Harbor, utilizando Cyberwatch como escáner de vulnerabilidades externo.

En concreto, podrá ejecutar un escaneo de vulnerabilidades y ver el resultado directamente desde la interfaz de Harbor. Esta configuración permite mejorar la automatización y el análisis de seguridad de las imágenes, siempre con el objetivo de detectar rápidamente las vulnerabilidades.

Taller: cómo añadir Cyberwatch como escáner de vulnerabilidades externo

El procedimiento se describe detalladamente en la documentación.

El primer paso consiste en configurar Cyberwatch como escáner de vulnerabilidades en Harbor. Los elementos de configuración, en particular las claves API y de autenticación necesarias, se pueden obtener en la sección de administración de Cyberwatch.

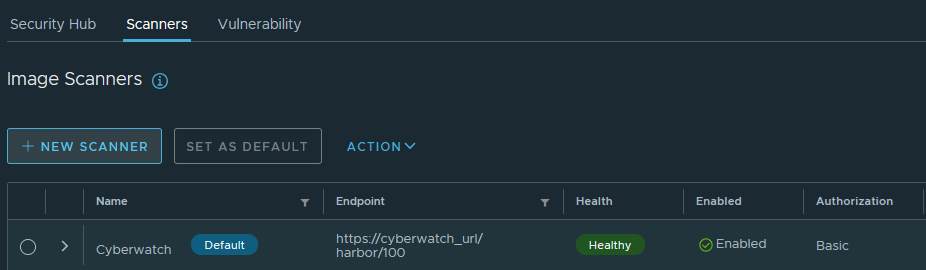

Una vez configurado el escáner, será posible seleccionarlo por defecto:

De esta manera, siempre desde la interfaz de Harbor, podrá ejecutar un análisis de vulnerabilidades en las imágenes deseadas y obtener los resultados directamente.

Intercambio de información, exportaciones y métricas

En un enfoque DevSecOps, la gestión, el tratamiento y el intercambio pertinente de la información son tan importantes como el análisis de riesgos y vulnerabilidades.

De hecho, un análisis, por muy óptimo que sea, solo es eficaz si la información se difunde correctamente a las partes interesadas. La capacidad de extraer, estructurar y explotar los resultados de los análisis permite optimizar la corrección de las vulnerabilidades y garantizar un seguimiento eficaz de las medidas de seguridad implantadas.

Para facilitar esta gestión, Cyberwatch ofrece varios mecanismos de recuperación y visualización de datos:

- Generación de exportaciones: desde Cyberwatch se pueden generar diferentes tipos de exportaciones, como resúmenes ejecutivos, informes técnicos detallados o informes de información bruta sobre un activo, un perímetro de activos o todo el parque.

- Configuración de alertas: es posible recibir notificaciones automáticas por correo electrónico, a través de un webhook o directamente en Teams en caso de detección de vulnerabilidades críticas y/o según sus propios criterios.

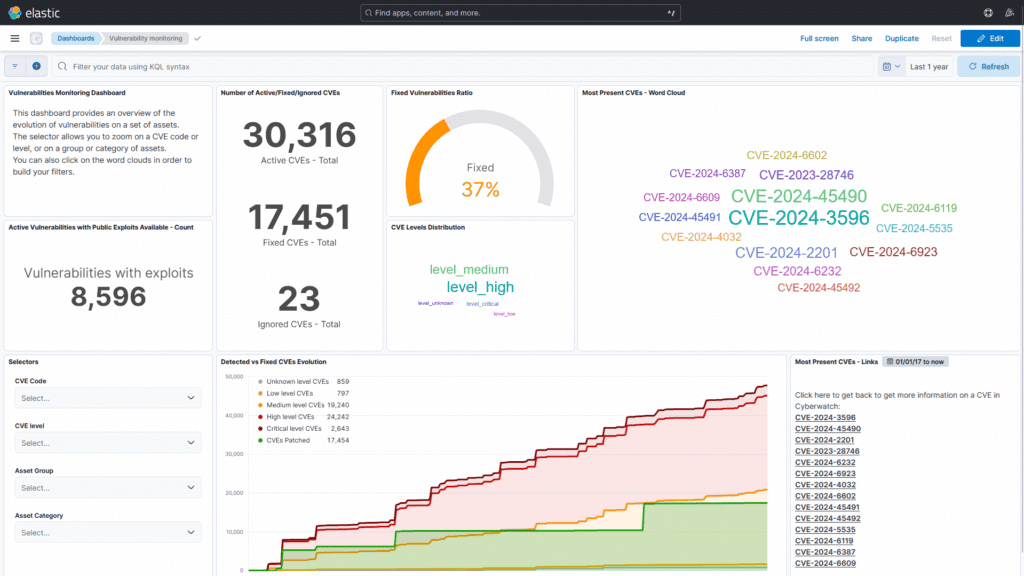

- Kibana: la herramienta Kibana se integra automáticamente en Cyberwatch, con paneles de control preconfigurados y personalizables que permiten realizar un seguimiento de las métricas de seguridad.

Para ir más allá

¿Desea escanear sus imágenes Docker incluso antes de que se implementen en su registro?

Próximamente publicaremos un artículo para mostrarle cómo integrar el escaneo de vulnerabilidades de Cyberwatch en un pipeline CI/CD, con el fin de identificar las vulnerabilidades desde la fase de construcción.